Von geschmeidiger Kneipendiskussion über unsere gesammelten Erlebnisse aus der Welt der IT bis zum Philosophieren über das Leben – Das…

Weiterlesen...Allgemein

Themenbereich zu allgemeinen Informationen, Neuigkeiten und Änderungen am IT-Feed Blogsystem.

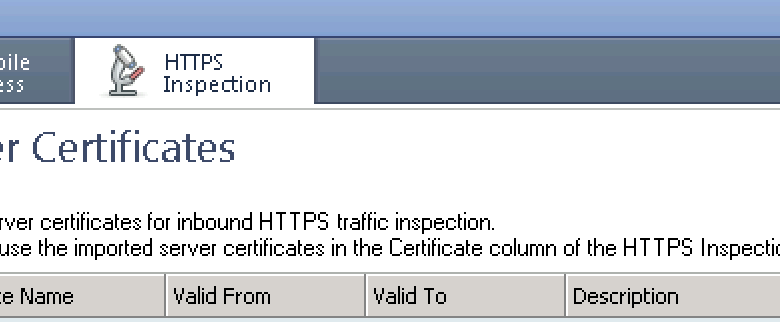

Innerhalb des Unternehmensnetzwerkes ist eine ausgehende HTTPS-Inspection/-Interception mittlerweile „State-of-the-Art“ und kann mithilfe einer Enterprise PKI kinderleicht durchgeführt werden. Da jedoch…

Weiterlesen...E-Mail Benachrichtigungen die von Azure DevOps versendet werden, beinhalten bis auf die Work Item-ID und Type leider auf den ersten…

Weiterlesen...Um den Dark Mode im Google Chrome auf allen Webseiten zu erzwingen, ohne ein Plugin installieren zu müssen, kann eine…

Weiterlesen...Um die vermeintlich schlechte Netzwerkperformance des ROG Allys im 5Ghz Wi-Fi bis zu einem Fix vom Hersteller Asus zu beheben,…

Weiterlesen...Zwar bietet Azure mit Log Analytics bereits alle Mittel um entsprechende Logs zu analysieren und auszuwerten. Anders sieht es jedoch…

Weiterlesen...Volumenschattenkopien können in bestimmten Szenarien ein Datensicherungskonzept abrunden und ergänzen. Lassen die Datentypen und Daten-Veränderungsraten den Einsatz von VSS zu,…

Weiterlesen...Bei meinem derzeitigen Web-App-Projekt kommt unteranderem eine Funktion zum Einsatz, die einen Wert in Sekunden in eine gut lesbare Zeit-Ausgabe…

Weiterlesen...Lange habe ich nichts mehr gehört von der eierlegende Wollmilchsau. In meiner Ausbildung war sie fast täglich in aller Munde.…

Weiterlesen...Windows kann die Aktivierung der „Speicher-Integrität“ im Windows Sicherheits-Center unter dem Menüpunkt „Kernisolierung“ aufgrund von inkompatiblen Treiber verweigern. Dies ist…

Weiterlesen...